Резервное копирование как восстановить данные. Основы резервного копирования и восстановления данных

Современный человек уже не может представить свою жизнь без компьютера. С каждым днем растет количество информации, которую мы доверяем своему электронному другу.

Однако не стоит забывать, что никто не может стопроцентно гарантировать сохранность имеющихся в компьютере данных. Причин, по которым они могут быть утеряны или испорчены, существует великое множество: беспечность и ошибочные действия пользователей, аппаратные сбои, внезапное отключение электричества, деятельность вредоносных программ, нестабильная работа операционной системы, и т. д.

После утраты данных многие впадают в отчаяние, полагая, что восстановить их нереально. Однако это далеко не так, более того – как показывает практика, в большинстве случаев восстановить потерянную информацию можно. Самое главное – не паниковать: одной из наиболее распространенных ошибок является то, что пользователи, обнаружив потерю или порчу данных, начинают совершать массу необдуманных действий, лишь усугубляя тем самым и без того непростую ситуацию.

Книга:

Разделы на этой странице:

Вероятность успешного восстановления данных после их внезапной утраты намного повышается, если пользователь заранее предусмотрел возможность такой неприятности и позаботился о том, чтобы сохранить свои данные в надежном месте путем создания их резервной копии. В данном разделе мы познакомимся с программой, которая разработана и создана специально для того, чтобы создавать резервные копии данных и восстанавливать их в случае такой необходимости. Причем с ее помощью вы сможете восстановить не только отдельные файлы и папки, но и все содержимое жесткого диска. Актуальность и полезность последней функциональности трудно переоценить, если учесть тот факт, что подавляющее большинство пользователей хранят на жестком диске массу необходимой и важной информации.

Данная программа называется Handy Backup, ее разработчиком является компания «Новософт» (сайт программы – www.handybackup.ru). Программа является условно-бесплатной: ее демонстрационную версию можно скачать на сайте разработчика. К скачиванию предлагается дистрибутив объемом около 12,5 Мб.

Стоит отметить, что демонстрационная версия имеет ограничение по времени: ее можно использовать в течение 30 дней с момента инсталляции, после чего нужно либо зарегистрировать программу, либо удалить ее с компьютера.

Чтобы установить Handy Backup на компьютер, нужно запустить инсталляционный файл и далее следовать указаниям программы установки. По завершении инсталляции в меню Пуск будет создана программная группа Handy Backup , команды которой предназначены для запуска программы, вызова справочной информации, перехода на сайт программы, а также ее деинсталляции. Для удобства работы рекомендуется вывести ярлык запуска на рабочий стол.

Программа обладает понятным и наглядным пользовательским интерфейсом, а также удобным инструментарием. Немаловажным для отечественных пользователей является и тот факт, что Handy Backup поддерживает русский язык.

6.3.1. Функциональные возможности Handy Backup

Программа Handy Backup представляет собой многофункциональный продукт, предназначенный для резервного копирования и восстановления данных, а также для их синхронизации, причем данные процессы могут выполняться автоматически через определенные промежутки времени – для этого достаточно лишь выполнить соответствующие настройки. Программа успешно справляется с поставленными задачами как на отдельном компьютере, так и при работе в локальной сети.

Handy Backup позволяет создавать резервное копии любых объектов, указанных пользователем. Одним из важнейших и самых востребованных ее функций является создание образа жесткого диска, подразумевающее резервное копирование операционной системы, приложений, используемых драйверов, а также личных данных пользователя.

Возможности программы предусматривают клонирование жесткого диска. Для тех, кто не знает, что это такое – поясним: клонирование жесткого диска представляет собой его посекторное копирование, что позволяет быстро восстановить операционную систему при возникновении такой необходимости.

Программа умеет делать резервное копирование баз данных (в том числе из таблиц SQL, MS Access, Oracle, PostgreSQL, FoxPro, и др.), сохранять электронную почту, данные Lotus Notes, а также создавать резервные копии реестра Windows.

Созданные резервные копии можно упаковывать в zip-формат с целью экономии места, причем архив можно защитить паролем, чтобы предотвратить несанкционированный и неквалифицированный доступ к сохраненным данным.

Особо следует отметить возможность резервного копирования данных с использованием FTP-соединения, чем могут похвастаться далеко не все конкурирующие продукты.

6.3.2. Структура пользовательского интерфейса

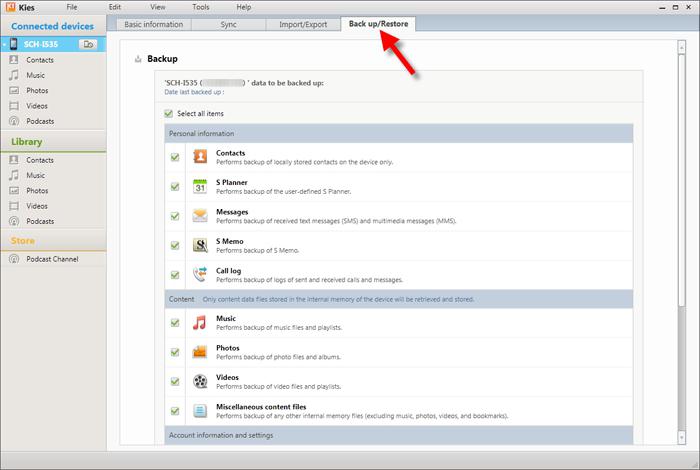

После запуска программы на экране отображается ее пользовательский интерфейс, который показан на рис. 6.28.

Рис. 6.28. Пользовательский интерфейс программы Handy Backup

Ключевыми элементами пользовательского интерфейса программы являются: главное меню, инструментальная панель, контекстное меню, область задач, область файлов, окно лога и строка состояния. Кратко рассмотрим каждый из перечисленных элементов.

Главное меню программы находится в привычном месте – в верхней части интерфейса. Оно включает в себя следующие пункты: Файл , Вид , Действия , Служба , Язык и Помощь . В каждом пункте содержится перечень команд, предназначенных для выбора требуемого режима работы или вызова соответствующей функции программы.

Сразу под главным меню расположена инструментальная панель. Ее кнопки дополнительной функциональной нагрузки не несут, и лишь дублируют некоторые команды главного меню. Названия кнопок инструментальной панели отображаются в виде всплывающих подсказок при подведении к ним указателя мыши. Отметим, что даже в локализованной версии программы эти подсказки отображаются на английском языке, но в любом случае это не затрудняет использование кнопок: во-первых, они имеют характерный рисунок, во-вторых – даже англоязычная подсказка позволяет легко определить, для чего предназначена та или иная кнопка.

...

Примечание . При необходимости вы можете убрать инструментальную панель из интерфейса. Управление ее отображением осуществляется с помощью команды главного меню Вид? Панель инструментов .

Контекстное меню программы вызывается нажатием правой кнопки мыши, и его команды также дублируют некоторые команды главного меню. Содержимое контекстного меню может определяться текущим режимом работы и местом, в котором оно вызвано.

Под инструментальной панелью располагается область задач. В ней отображается перечень текущих задач. Для каждой задачи в соответствующих колонках последовательно отображается следующая информация.

Имя задачи (присваивается пользователем на стадии постановки задачи).

Тип задачи (возможные варианты – Резервное копирование , Восстановление или Синхронизация ).

Время последнего выполнения данной задачи.

Время следующего запуска данной задачи в соответствии с установленным расписанием (если при постановке задачи для нее было настроено расписание).

Индикатор выполнения задачи;

Текущий статус задачи.

Отметим, что каждая задача может принимать один из перечисленных ниже статусов.

Ожидание – данный статус присваивается задачам, ожидающим команды на выполнение.

Резервное копирование , Восстановление или Синхронизация – один из этих статусов (в зависимости от типа задачи) присваивается задачам, находящимся в процессе выполнения.

Успех – статус означает, что задача успешно выполнена.

По расписанию – данный статус присваивается задачам, которые ожидают начала исполнения в соответствии с установленным ранее расписанием.

Ошибка – такой статус имеют задачи, при выполнении которых по каким-то причинам возникли ошибки.

Под областью задач расположена область файлов, которая используется для управления данными, участвующими в задачах. Другими словами, пользователь имеет возможность управления файлами и папками так, как если бы они являлись задачами.

Для каждого объекта в соответствующих колонках показывается следующая информация.

Имя файла или папки.

Текущий статус объекта.

Исходный размер объекта (отметим, что для папок данная информация не показывается).

Размер сохраненного объекта.

Время последнего редактирования файла или папки.

Время последнего сохранения файла или папки.

Вы можете самостоятельно определить набор сведений, показываемых для объектов в области файлов. Для этого щелкните правой кнопкой мыши и в открывшемся контекстном меню отметьте требуемые позиции. Единственная информация, отключение которой невозможно – это имя объекта (соответствующая команда в контекстном меню будет заблокирована).

Под областью задач расположено окно лога. В нем отображается содержимое автоматически генерируемого лог-файла, который предоставляет информацию о ходе выполнения задачи. Отметим, что эта информация обновляется автоматически в соответствии с процессом выполнения задачи. Нажатием правой кнопки мыши в любом месте окна лога на экран вызывается контекстное меню, с помощью команд которого вы можете скопировать содержимое окна лога в буфер обмена, сохранить его в отдельном файле, полностью очистить экран лога, а также перейти в режим настройки цветового оформления шрифта и сообщений.

При необходимости вы можете убрать из интерфейса окно лога. Управление его отображением осуществляется с помощью команды главного меню Вид? Окно лога? Спрятать/Показать окно лога .

В нижней части интерфейса, под окном лога, содержится строка состояния, в которой отображается информация о текущем режиме работы. Управление отображением строки состояния осуществляется с помощью команды главного меню Вид? Строка состояния .

6.3.3. Параметры настройки Handy Backup

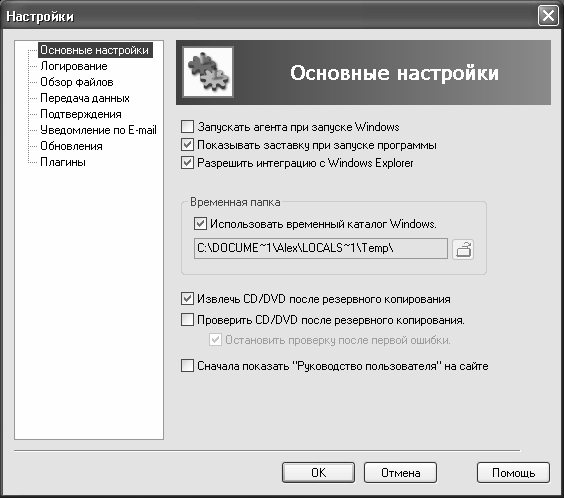

Как и при работе со многими другими приложениями, перед началом эксплуатации Handy Backup рекомендуется просмотреть и, в случае надобности – изменить параметры настройки программы, чтобы максимально адаптировать ее к специфике использования на данном компьютере. Для перехода в данный режим предназначена команда главного меню Файл? Настройки , вызываемая также нажатием комбинации клавиш Alt+F7 . При активизации данной команды на экране отображается окно, которое показано на рис. 6.29.

Рис. 6.29. Настройка программы, раздел Основные настройки

Структура этого окна представляет собой следующее: в его левой части представлен перечень разделов, а в правой отображается содержимое текущего раздела. Каждый раздел включает в себя однотипные, сходные по функциональности и назначению параметры настройки. Остановимся подробнее на некоторых из них.

В разделе Основные настройки (см. рис. 6.29) находится несколько параметров общего характера. Если установлен флажок Запускать агента при запуске Windows , то программа будет помещена в каталог автоматической загрузки и будет запускаться вместе с операционной системой.

Вы можете сделать так, что в контекстное меню операционной системы будет добавлен пункт Handy Backup – для этого нужно в разделе Основные настройки установить флажок Разрешить интеграцию с Windows Explorer .

В процессе работы программы (в частности – при сжатии и шифровании объектов) создаются временные файлы, для хранения которых используется временный каталог. Путь к этому каталогу указывается в области Временная папка . Вы можете для этой цели использовать временную папку операционной системы – для этого следует установить флажок Использовать временный каталог Windows .

Если в разделе Основные настройки установлен флажок , то по окончании копирования автоматически откроется привод компакт-дисков для извлечения диска. Иногда бывает полезно выполнить проверку результатов копирования на диск: для этого нужно установить флажок Извлечь CD/DVD после резервного копирования . При установленном данном флажке становится еще один параметр – Остановить проверку после первой ошибки . Если он установлен, то при обнаружении первой же ошибки проверка диска будет прекращена. Смысл данного параметра заключается в том, что иногда даже одной ошибки достаточно для того, чтобы запись была признана неудачной.

В разделе Логирование вы можете определить максимально допустимый размер лог-файла. Для это нужно установить флажок Предельный размер лог-файла , и в расположенном справа поле с клавиатуры ввести предельно допустимое значение в килобайтах. В этом же разделе можно выполнить настройку цветового оформления окна лога.

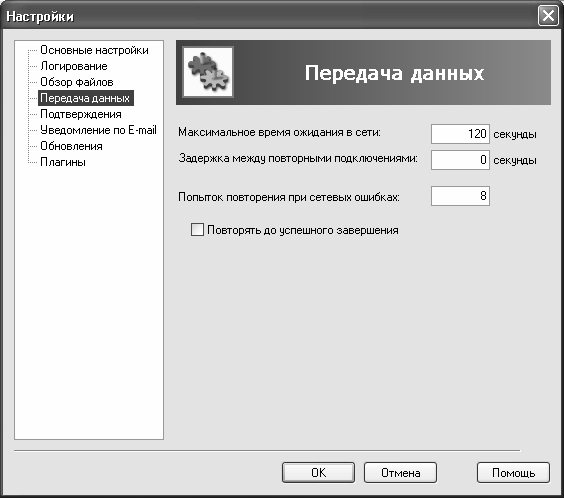

В разделе Передача данных осуществляется настройка параметров подключения. Содержимое данного раздела показано на рис. 6.30.

Рис. 6.30. Настройка программы, раздел Передача данных

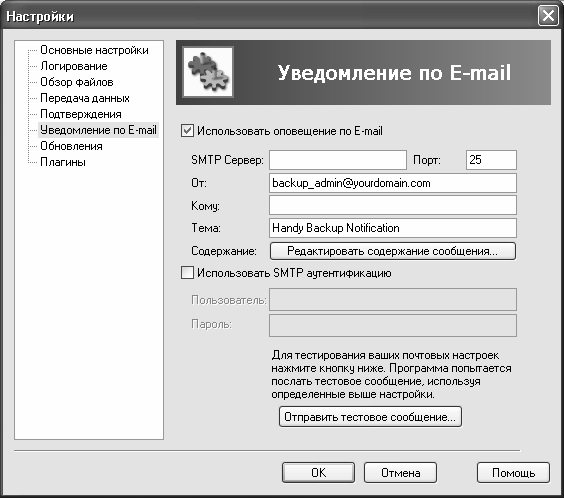

В поле Максимальное время ожидания в сети следует указать, в течение какого времени программа должна ждать получения ответа от сети. Данный параметр выражается в секундах, по умолчанию ему присвоено значение 120 . Если по истечении указанного времени подключение не произошло, то после паузы программа предпримет попытку повторного соединения. Продолжительность этой паузы указывается в поле Задержка между повторными подключениями , а количество попыток подключений – в поле . Если установлен флажок Повторять до успешного завершения , то поле Попыток повторения при сетевых ошибках становится недоступным для редактирования. В этом случае программа будет предпринимать попытки подключения до тех пор, пока какая-то из них не окажется успешной. Программа может информировать вас о ходе протекающих ней процессов по электронной почте. Это очень удобная функциональность: она позволит вам контролировать положение даже при отсутствии непосредственного доступа к данному компьютеру (достаточно иметь доступ к электронному почтовому ящику с любого другого места). Необходимые настройки выполняются в разделе Уведомления по E-mail , содержимое которого показано на рис. 6.31.

Рис. 6.31. Настройка программы, раздел Уведомления по E-mail

Вначале нужно установить флажок Использовать оповещение по E-mail - только после этого станут доступными для редактирования параметры электронной почты. В поле SMTP-Сервер указывается адрес SMTP-сервера исходящих почтовых сообщений, а в поле Порт – номер порта SMTP-сервера (в большинстве случаев здесь нужно ввести значение 25 , и именно его программа предлагает использовать по умолчанию).

Если используемый вами SMTP-сервер для отправки электронных почтовых сообщений требует авторизации, то установите флажок Использовать SMTP-аутентификацию , после чего в расположенных ниже полях введите логин и пароль.

Проверить правильность выполненных настроек можно с помощью кнопки Отправить тестовое сообщение . Помните, что для этого необходимо наличие действующего подключения к Интернету.

Все выполненные настройки программы вступают в силу после нажатия в данном окне кнопки ОК . С помощью кнопки Отмена осуществляется выход из данного режима без сохранения выполненных изменений. Отметим, что в большинстве случаев настройки программы, предложенные по умолчанию, являются оптимальными.

6.3.4. Резервное копирование образа диска

Как мы уже отмечали ранее, одной из функций программы является резервное копирование образа жесткого диска. Имея образ диска, вы впоследствии сможете легко восстановить свои данные даже в случае повреждения жесткого диска.

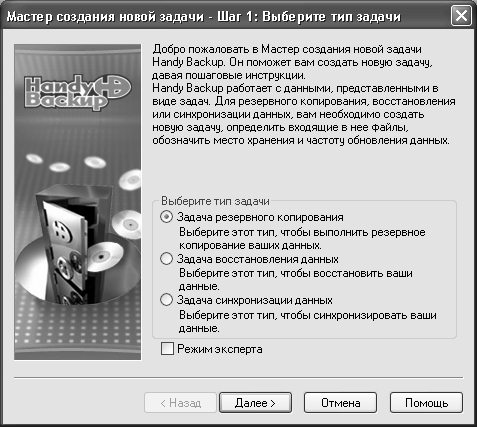

Стоит отметить, что вся работа в программе Handy Backup представляет собой пошаговую процедуру: переход к следующему этапу возможен только после выполнения определенных действий на предыдущем этапе. Это довольно удобный механизм, позволяющий легко и быстро сделать то, что нужно, и, кроме этого, заметно облегчающий использование программы.

Чтобы создать образ жесткого диска, необходимо сформировать соответствующую задачу. Для этого нужно выполнить команду главного меню Файл? Новая задача , которая вызывается также нажатием комбинации клавиш Ctrl+N , либо нажать соответствующую кнопку инструментальной панели. При выполнении любого из указанных действий на экране откроется окно Мастера создания новой задачи, изображенное на рис. 6.32.

Рис. 6.32. Мастер создания новой задачи

Для создания образа жесткого диска нужно на первом этапе создания задачи установить переключатель Выберите тип задачи в положение Задача резервного копирования (это значение выбирается во всех случаях, когда необходимо выполнить резервное копирование, независимо от типа копируемых данных). Для перехода ко второму этапу нужно нажать кнопку Далее . В открывшемся окне следует нажать кнопку Добавить , и в появившемся меню выбрать команду Disk Image (рис. 6.33),

Рис. 6.33. Выбор команды копирования образа диска

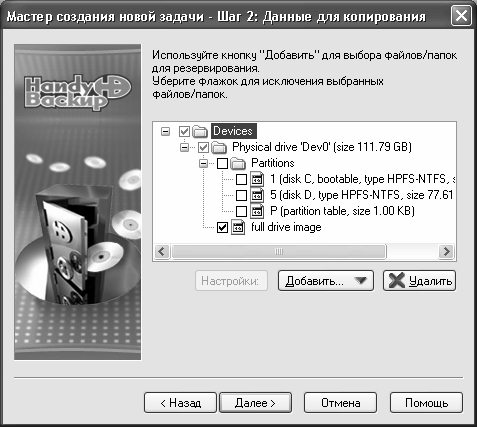

В результате содержимое окна примет вид, как показано на рис. 6.34.

Рис. 6.34. Второй этап постановки задачи

Раскрыв иерархический список в центральной части данного окна, следует флажком пометить те разделы жесткого диска, для которых необходимо создать резервную копию образа. Для перехода к следующему этапу постановки задачи нажимаем кнопку Далее . В результате окно Мастера примет вид, как показано на рис. 6.35.

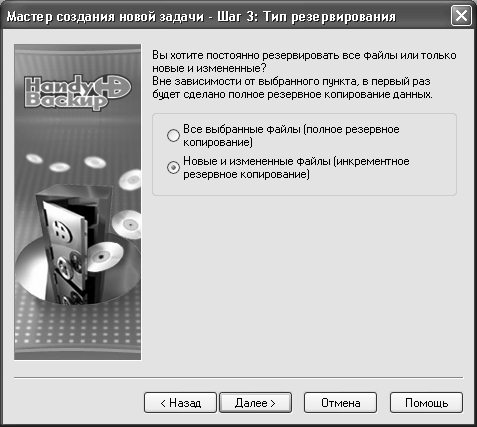

Рис. 6.35. Третий этап постановки задачи

На данном этапе следует выбрать тип резервирования. При первом создании образа диска установите переключатель в положение Все выбранные файлы (полное резервное копирование) : в этом случае программа в резервной копии будет сохранена абсолютно вся информация, хранящаяся на выбранном диске (дисках). Если же вы ранее уже делали резервное копирование данного диска (дисков), то целесообразнее выбрать вариант Новые и измененные файлы (инкрементное резервное копирование) . В этом случае резервная копия образа диска будет содержать только изменившуюся информацию, что очень важно с точки зрения объема файла резервной копии и, следовательно – экономии места. Выбрав тип резервирования, переходим к следующему этапу нажатием кнопки Далее . При этом окно Мастера привет вид, как показано на рис. 6.36.

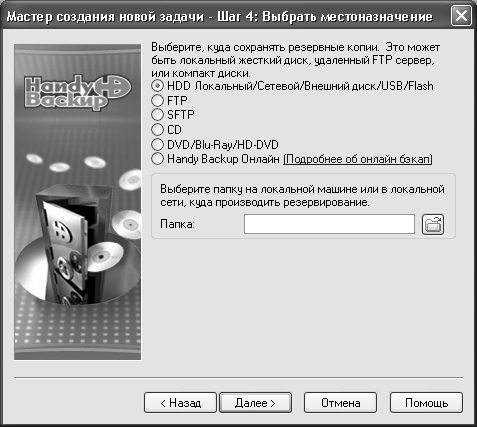

Рис. 6.36. Четвертый этап постановки задачи

Теперь необходимо указать адрес, по которому должна быть сохранена созданная резервная копия образа жесткого диска. Вы можете сохранить ее на жестком или сетевом диске, удаленном FTP-сервере (в данном случае необходимо наличие действующего подключения к Интернету), на компакт-диске, и др. Выбор носителя осуществляется установкой переключателя в соответствующее положение. Дальнейшие действия зависят от того, в каком положении находится переключатель.

Если для копирования образа диска выбран FTP– или SFTP-сервер, то ниже откроются поля для ввода адреса сервера, имени и пароля пользователя и иных необходимых данных. Однако в большинстве случаев пользователи предпочитают сохранять образ диска на жесткий или сетевой диск, на компакт-диск либо флэш-память. В этом случае в расположенном ниже поле Папка следует указать папку, в которую будет помещен образ диска. Для этого нужно нажать расположенную справа от данного поля кнопку, затем в открывшемся окне щелчком мыши выделить требуемую папку и нажать кнопку ОК либо клавишу Enter .

После выбора пути для сохранения и нажатия кнопки Далее будет выполнен переход к следующему этапу. При этом окно Мастера будет выглядеть так, как показано на рис. 6.37.

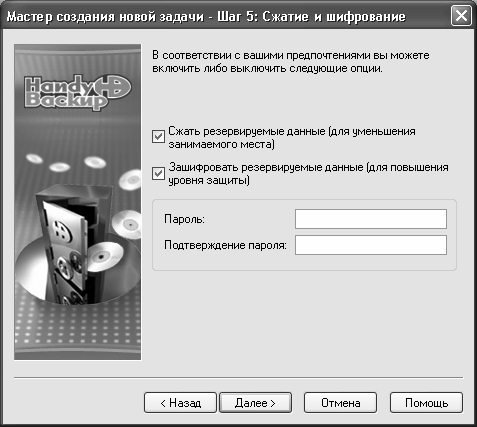

Рис. 6.37. Пятый этап постановки задачи

На данном этапе вы можете установить параметры сжатия и шифрования создаваемого образа жесткого диска. Для этого нужно установить соответствующие флажки, а в случае с шифрованием – ввести пароль, который будет использоваться для доступа. Отметим, что ввод пароля надо делать дважды, чтобы исключить вероятность ошибки при вводе. По умолчанию и сжатие, и шифрование отключено. После нажатия кнопки Далее выполняется переход к следующему этапу постановки задачи (рис. 6.38).

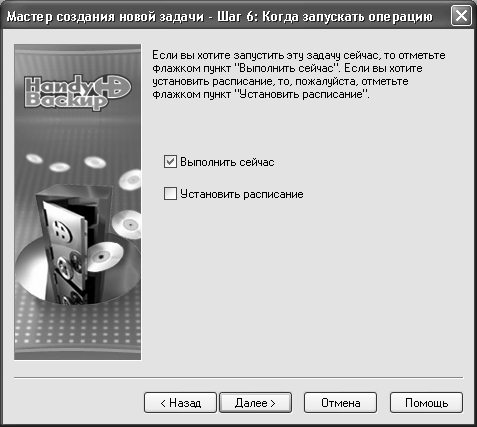

Рис. 6.38. Шестой этап постановки задачи

Здесь с помощью соответствующих флажков следует указать, когда именно программа должна выполнить резервное копирование образа жесткого диска – немедленно после постановки задачи или в соответствии с определенным расписанием. Чтобы создать образ диска немедленно, нужно установить флажок Выполнить сейчас и нажать кнопку Далее . На заключительном, седьмом этапе постановки задачи окно Мастера выглядит так, как показано на рис. 6.39.

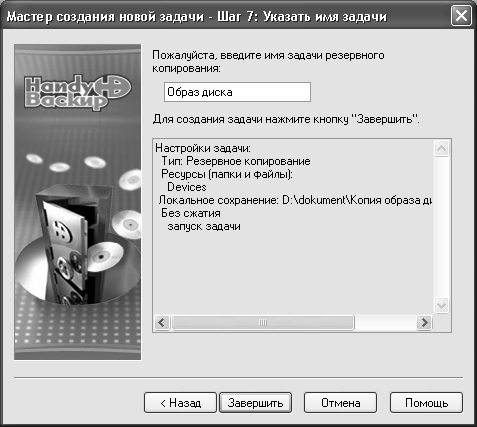

Рис. 6.39. Седьмой этап постановки задачи

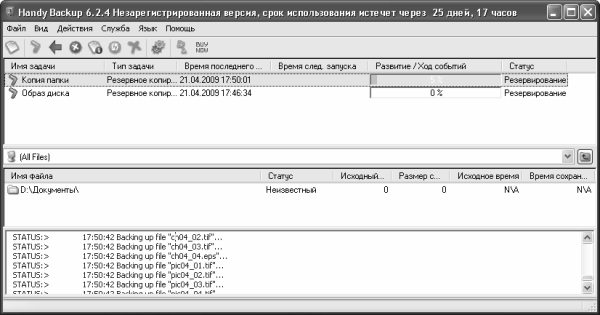

Здесь необходимо с клавиатуры ввести имя формируемой задачи, под которым она будет отображаться в области задач главного окна программы. После нажатия кнопки Завершить поставленная задача будет добавлена в список задач и начнется ее выполнение, о чем будет свидетельствовать информация в колонке Развитие/Ход событий , а также содержимое лог-файла (рис. 6.40).

Рис. 6.40. Выполнение поставленной задачи

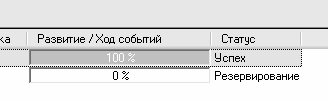

После того как резервное копирование завершено, задаче будет присвоен статус Успех , а в колонке Развитие/Ход событий для нее отобразится значение 100 % (рис. 6.41).

Рис. 6.41. Информация об успешном завершении резервного копирования

Аналогичным образом можно создавать не только образы дисков, но и резервные копии отдельных файлов и папок. В случае утери данных на основном носителе вы всегда сможете восстановить их из резервной копии. О том, как это делать, рассказывается в следующем разделе.

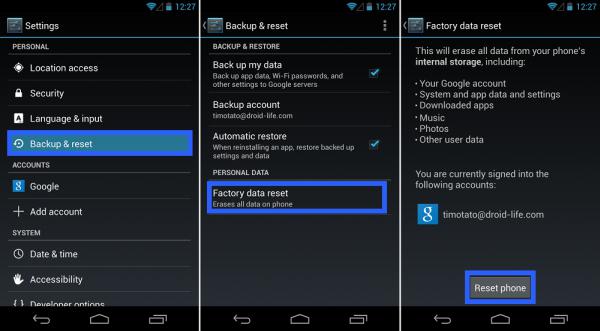

6.3.5. Восстановление данных из резервной копии

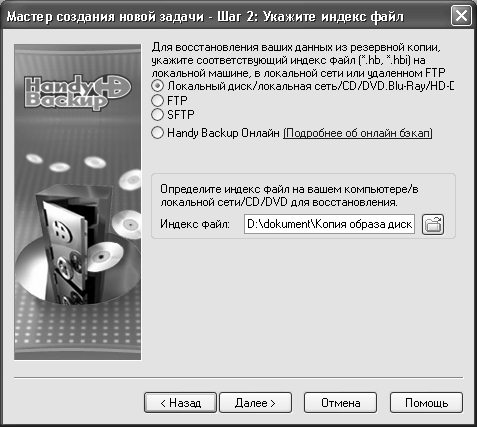

Чтобы восстановить данные из резервной копии, необходимо поставить программе соответствующую задачу. Для этого выполним команду главного меню Файл? Новая задача или нажмем комбинацию клавиш Ctrl+N , затем в открывшемся окне Мастера создания новой задачи (см. рис. 6.32) установим переключатель в положение Задача восстановления данных и нажмем кнопку Далее . В результате окно Мастера примет вид, как показано на рис. 6.42.

Рис. 6.42. Выбор индекс-файла для восстановления

В данном окне нужно указать путь к индекс-файлу, который был автоматически создан программой в процессе резервного копирования. Этот файл имеет формат NB или NBI.

Вначале следует выбрать тип носителя, на котором хранится резервная копия. Для этого нужно установить переключатель, расположенный верху окна, в соответствующее положение.

В большинстве случаев таким носителем является локальный или сетевой диск, компакт-диск или флэш-память: этому соответствует верхнее положение переключателя. Далее нужно в поле Индекс файл указать путь к требуемому файлу. Для этого необходимо нажать расположенную справа от поля кнопку Просмотр файлов/директорий на этом компьютере/в локальной сети (название кнопки отображается в виде всплывающей подсказки при подведении к ней указателя мыши), затем в открывшемся окне щелчком мыши выделить требуемый файл и нажать кнопку Открыть или клавишу Enter .

Если для восстановления данных выбран источник на FTP– или SFTP-сервере, то после установки переключателя в положение FTP или SFTP ниже откроются поля для ввода адреса сервера, имени и пароля пользователя и иных необходимых данных.

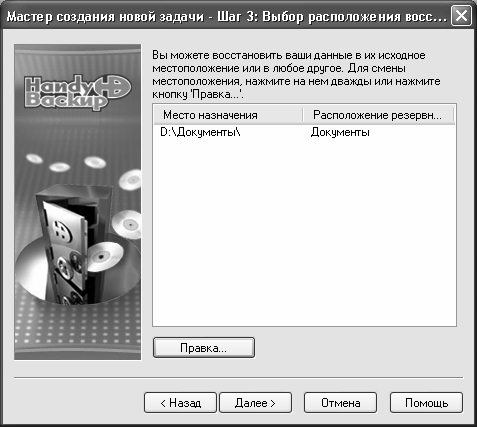

Рис. 6.43. Выбор пути для восстановления данных

По умолчанию программа предлагает восстановить данные в их исходное месторасположение. Однако если вас не устраивает этот вариант, и вы желаете указать другой путь, нажмите кнопку Правка .

...

Примечание . Кнопка Правка становится доступной только после того, как курсор установлен на предложенную по умолчанию позицию .

При этом на экране откроется окно, которое показано на рис. 6.44.

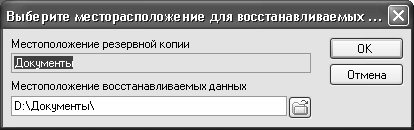

Рис. 6.44. Ввод пути для восстановления данных

Требуемый путь указывается в поле Местоположение восстанавливаемых данных . Данное поле можно заполнить с клавиатуры либо из буфера обмена, однако удобнее делать это с помощью расположенной справа кнопки. При ее нажатии на экране открывается окно Обзор папок , в котором нужно указать требуемый каталог и нажать кнопку ОК или клавишу Enter . После выбора пути для восстановления и нажатия кнопки Далее окно Мастера примет вид, как показано на рис. 6.45.

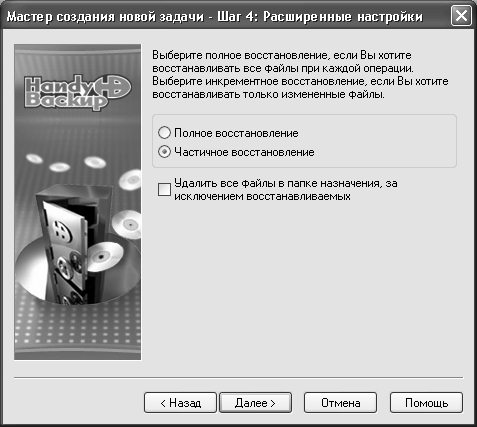

Рис. 6.45. Выбор способа восстановления

В данном окне с помощью переключателя нужно указать способ восстановления. Возможен выбор одного из двух вариантов.

Полное восстановление – в данном случае из резервной копии будут восстановлены все без исключения объекты. Этот способ восстановления данных из резервной копии предлагается использовать по умолчанию.

Частичное восстановление – при выборе этого способа будут восстановлены только те объекты, которые претерпели изменения.

Если в данном окне установлен флажок Удалить все файлы в папке назначения , за исключением восстанавливаемых, то из папки, в которую будет выполнено восстановление данных из резервной копии, будут автоматически удалены все остальные объекты. Другими словами, папка назначения будет полностью очищена для восстанавливаемых данных.

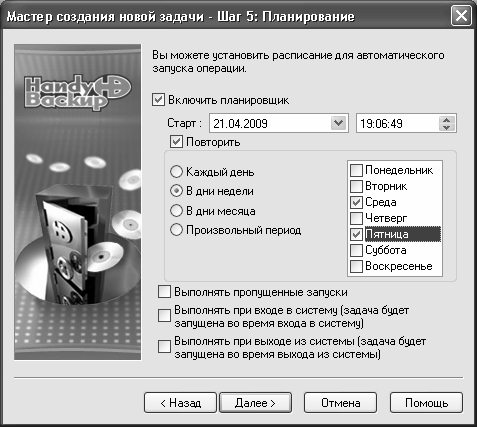

Рис. 6.46. Настройка расписания для автоматического выполнения задачи

Для этого нужно установить флажок Включить планировщик – в результате станут доступными для редактирования расположенные ниже параметры, предназначенные для настройки расписания. Например, вы можете делать автоматическое восстановление ежедневно, либо через день, либо по определенным дням недели или месяца, и т. д.

...

Совет . Выполнение данной процедуры особенно полезно тогда, когда резервное копирование данных также выполняется с определенной периодичностью. Например, вы можете задать расписание, в соответствии с которым программа будет каждую среду и пятницу по окончании рабочего дня выполнять резервное копирование данных, а каждый четверг и понедельник восстанавливать их перед началом рабочего дня из резервной копии .

Может случаться так, что в то время, когда необходимо автоматически выполнить задачу, компьютер выключен, следовательно – он не способен этого сделать. Если в настройках расписания установить флажок Выполнять пропущенные запуски , то невыполненные задачи будут выполнены сразу после загрузки операционной системы. Если же установить флажки Выполнять при входе в систему и Выполнять при выходе из системы , то данная задача будет автоматически выполняться соответственно сразу после каждой загрузки операционной системы, а также перед каждым выходом из нее.

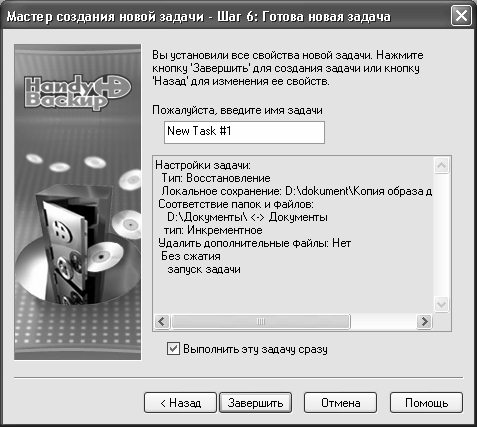

Переход к заключительному этапу постановки задачи осуществляется нажатием кнопки Далее . При этом окно Мастера будет выглядеть так, как показано на рис. 6.47.

Рис. 6.47. Ввод имени задачи

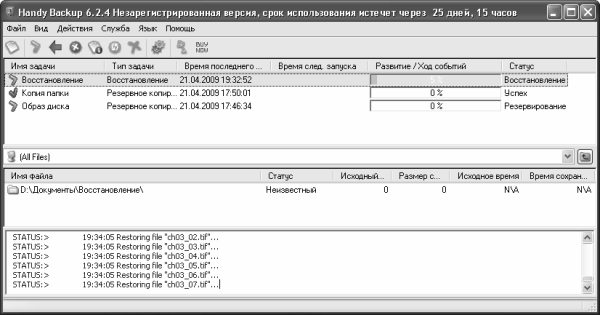

Здесь нужно с клавиатуры ввести произвольное имя задачи, под которым она будет отображаться в области задач. Если в нижней части окна установлен флажок Выполнить эту задачу сразу , то восстановление данных из резервной копии начнется сразу после нажатия кнопки Завершить . В процессе восстановления данных из резервной копии текущей задаче будет присвоен статус Восстановление (рис. 6.48).

Рис. 6.48. Процесс восстановления данных

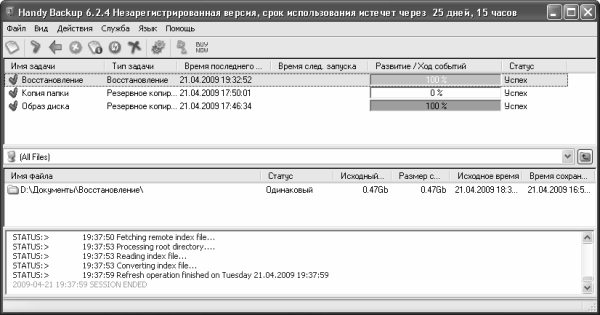

А после того как восстановление завершено, в колонке Развитие/Ход событий для данной задачи отобразится значение 100 % , и ей будет присвоен статус Успех (рис. 6.49).

Рис. 6.49. Успешное завершение восстановления

Завершенные задачи можно удалить из списка с помощью команды контекстного меню Удалить или соответствующей кнопки инструментальной панели. При этом программа выдаст дополнительный запрос на подтверждение операции удаления.

Таким образом, с помощью программы Handy Backup вы можете создавать образ жесткого диска и резервные копии данных, что позволит вам быстро восстановить их в случае непредвиденной потери.

При восстановлении жесткого диска необходимо учитывать следующее. Если вам необходимо восстановить определенный раздел жесткого диска – заранее убедитесь в том, что раздел с таким названием присутствует на жестком диске. Помните, что для того, чтобы после восстановления жесткого диска новые настройки вступили в силу, необходимо перезагрузить компьютер.

Глава 5 Технологии резервного копирования и восстановления данных

Резервное копирование – это процесс создания когерентной (непротиворечивой) копии данных. Резервное копирование становится все более важным на фоне значительного увеличения объема данных в компьютерной индустрии. Некоторые исследования показывают, что в ближайшие несколько лет будет создано больше данных, чем за всю историю человечества! Очень интересно сравнить увеличение емкости подсистем хранения данных с более известным ростом плотности транзисторов в электронных компонентах. Закон Мура гласит, что количество транзисторов на единицу площади электронных микросхем удваивается каждые 18 месяцев. Аналитики предполагают, что рост объемов подсистем хранения данных намного обгоняет закон Мура и объемы хранилищ удваиваются значительно быстрее, чем за 18 месяцев.

Исторически сложилось, что для резервного копирования данных используются накопители на магнитной ленте. Изначально лента считалась более дешевым носителем, чем жесткие диски. Впоследствии возникло мнение, что самыми дешевыми являются оптические носители, но по ряду причин это мнение не нашло практической реализации. Хотя для резервного копирования в основном применяется магнитная лента, обычные жесткие диски также стали популярным средством первичного резервного копирования и зеркального отражения систем. Эта тенденция связана со снижением цен на жесткие диски, что сокращает преимущество накопителей на магнитной ленте в стоимости. Еще одна причина использования жестких дисков – более высокое быстродействие, что приводит к снижению времени обслуживания серверных приложений.

Обратите внимание: и жесткие диски, и ленточные приводы в качестве носителей для резервного копирования обладают определенными преимуществами и недостатками. Несмотря на недостатки, и тот и другой носитель будут использоваться в дальнейшем. Накопители на магнитной ленте обладают высокой емкостью, кассеты можно легко переносить в отдельно расположенный архив или использовать для восстановления после сбоев в работе. После создания первоначальной копии данных на жестком диске вторичное резервное копирование зачастую выполняется с помощью магнитной ленты.

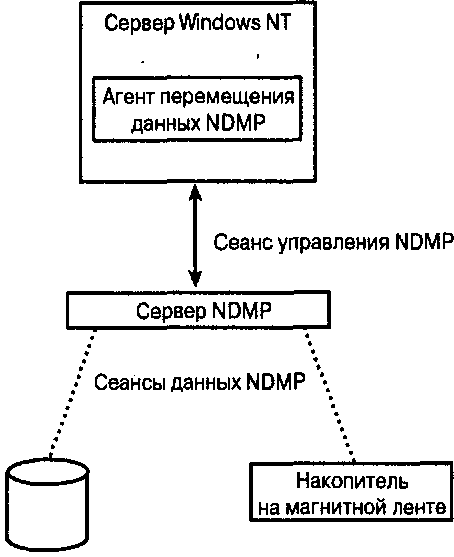

В этой главе рассматриваются технические трудности, которые необходимо преодолеть для обеспечения своевременного резервного копирования и восстановления данных. Здесь также приводится классификация методов восстановления и резервного копирования. Кроме того, описываются возможности Windows Server 2003 по созданию «моментальных снимков» (служба теневого копирования томов) и по работе с сетевым протоколом управления данными (Network Data Management Protocol – NDMP), а также видение компании Microsoft относительно управления подсистемами хранения данных, что будет реализовано в следующих версиях Windows.

5.1 Причины резервного копирования й восстановления данных

Резервное копирование проводится по ряду причин, которые обычно оправдывают инвестиции, вложенные в соответствующее оборудование. Основная цель создания резервных копий – это обеспечение гарантированной доступности данных. Чем важнее постоянный доступ к данным, тем больше инвестиций потребуется. Например, одна из популярных методик резервного копирования заключается в зеркальном копировании дисков, при котором каждая операция записи дублируется для второго диска, что гарантирует доступность данных при отказе в работе первого диска.

Кроме того, архивирование данных проводится для выполнения различных корпоративных требований, при которых данные не должны быть обязательно доступными мгновенно, но могут быть затребованы позднее. В таких случаях доступность данных должна быть обеспечена в течение разумного периода времени, который измеряется в часах, днях или неделях.

Резервные копии иногда используются для перемещения данных, например при создании удаленного центра хранения данных в другом географическом регионе. Такой же причиной будет перенос данных на новое аппаратное обеспечение или, что случается реже, на другую серверную платформу.

5.2 Проблемы при резервном копировании

Перед подробным обсуждением различных способов резервного копирования и восстановления желательно разобраться в проблемах, которые необходимо решить для получения требующегося результата. Далее перечислены основные проблемы.

Сокращение промежутка времени, который называется окном резервного копирования, в течение которого должна быть завершена операция резервного копирования.

Постоянно увеличивающееся количество программных интерфейсов приложений (API), которые должны поддерживаться приложениями резервного копирования.

Невозможность резервного копирования файлов, которые открыты и активно используются приложениями.

Более подробно эти проблемы рассматриваются в разделах 5.2.1–5.2.3.

5.2.1 Время, затрачиваемое на резервное копирование

Исторически сложилось так, что серверные приложения запускались только в рабочее время. Операции резервного копирования соответственно выполнялись в нерабочее время, т.е. ночью, когда работу приложений можно остановить, не оказывая влияния на пользователей. Как только работа приложения прекращена, сервер можно отключить от сети и провести резервное копирование данных. С этим подходом связаны две проблемы.

Значительное увеличение объема данных усложняет завершение резервного копирования в выделенный период времени. Как ни странно, но запись на магнитную ленту в контексте как затрачиваемых машино- часов, так и времени обслуживающего персонала весьма неэффективна. Необходимо найти ленту, вставить ее в накопитель и перемотать на нужную позицию. Как только позиция будет найдена, запись данных на ленту будет проводиться намного медленнее, чем на жесткий диск. Интерфейсы жестких дисков поддерживают запись со скоростью на порядок больше 80 Мбайт/с, а самые быстрые накопители на магнитной ленте поддерживают максимальную скорость передачи 30 Мбайт/с. Для управления несколькими накопителями могут использоваться роботизированные библиотеки, которые весьма недешевы и помогают сократить затраты времени только на поиск и загрузку ленты. Такие библиотеки не в состоянии увеличить скорость чтения данных или их записи на ленту.

Вторая проблема заключает в том, что все больше приложений, а также создаваемые, управляемые и модифицированные ими данные рассматриваются как важные, если не критические, для выживания компании в конкурентной среде. Это означает, что время, в течение которого можно отключить сервер от сети для резервного копирования, сокращается.

5.2.2 Увеличение количества программных интерфейсов приложений

Потребители используют все больше корпоративных приложений, которые очень редко, если это вообще возможно, разрешено останавливать для резервного копирования. По этой причине каждый поставщик приложений предоставляет API для резервного копирования и восстановления файлов с данными приложения. Хотя создание таких API выглядит весьма оптимистично, на самом деле ситуация только ухудшилась.

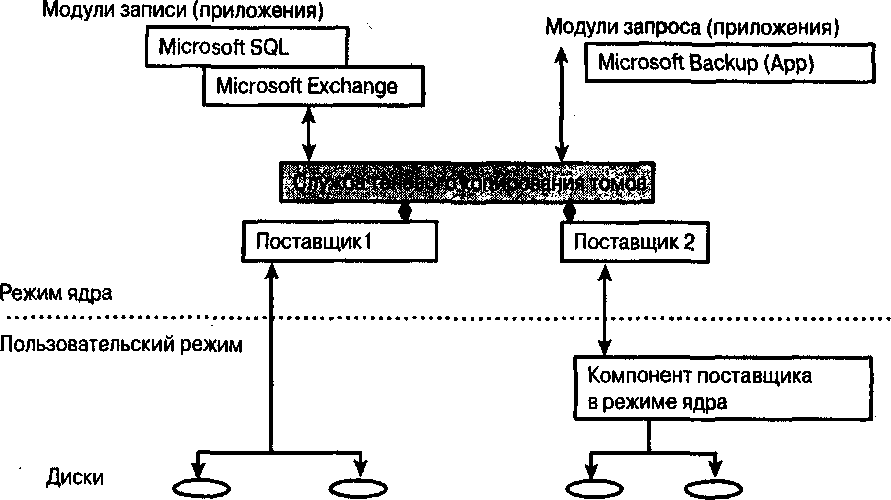

На рис. 5.1 представлена проблема поддержки все увеличивающегося количества API для резервного копирования и восстановления данных. Как видите, потребители обычно используют несколько приложений, и очень часто применяется несколько версий одного и того же приложения. Каждый поставщик систем резервного копирования должен создавать программный код, использующий API, предоставленный для каждого корпоративного приложения. Поскольку многие поставщики приложений отдельно лицензируют агенты резервного копирования для различных приложений, сам процесс отслеживания лицензий на программное обеспечение и их стоимости может вызвать смятение у менеджера отдела информационных технологий. Более того, следует учесть развертывание инфраструктуры, обучение персонала и четкое выполнение инструкций, необходимых для эффективного резервного копирования.

5.2.3 Проблема открытых файлов

Еще одна проблема при выполнении резервного копирования связана с тем, что процесс занимает значительное время. Если устройство записи на магнитную ленту поддерживает запись со скоростью 10 Гбайт/мин, резервное копирование диска объемом в 100 Гбайт займет 10 мин. В течение этих 10 мин приложения будут получать доступ к диску и вносить изменения в данные, записанные на диске. Существует три подхода к обеспечению целостности резервной копии.

1. Запрет приложениям доступа к диску в процессе резервного копирования. Блокирование одновременного доступа пользователей к диску во время резервного копирования было достаточно распространенным на раннем этапе использования персональных компьютеров, когда работа в режиме 24x7 не практиковалась. Резервное копирование выполнялось в периоды пониженной нагрузки, например в ночные часы. Теперь этот подход не всегда возможен, и тому есть ряд причин.

Рис. 5.1. Экспоненциальное увеличение количества API для резервного копирования

В требованиях к работоспособности системы часто указан режим работы 24x7, поэтому более подходящего времени для резервного копирования попросту не существует.

Объем данных, которые необходимо разместить в резервной копии, возрастает, как и время активного использования этих данных, поэтому окна резервного копирования не всегда хватает для завершения операции копирования.

2. Резервное копирование данных, в то время когда приложения получают доступ к диску, пропуская открытые файлы. Проблема заключается в том, что в процессе резервного копирования работают только действительно важные приложения, поэтому при таком подходе крайне необходимые данные могут не попасть в резервную копию!

3. Разделение ввода-вывода, инициированного приложением резервного копирования, и ввода-вывода, инициированного другими приложениями. Поставщики программ резервного копирования частично смоделировали ряд функций операционной системы. В частности, их программы зависят от возможности различать источники ввода-вывода. Однако такой метод вполне может оказаться бесполезным. Программы резервного копирования обычно в той или иной мере используют недокументированные возможности операционной системы, которые могут измениться с выходом новой версии. Кроме того, требуется достаточно большой объем свободного дискового пространства. Еще один вариант заключается в обработке каждого файла в отдельности или всех файлов одновременно.

Для резервного копирования открытых файлов с одновременным сохранением целостности резервной копии данных также используется три подхода.

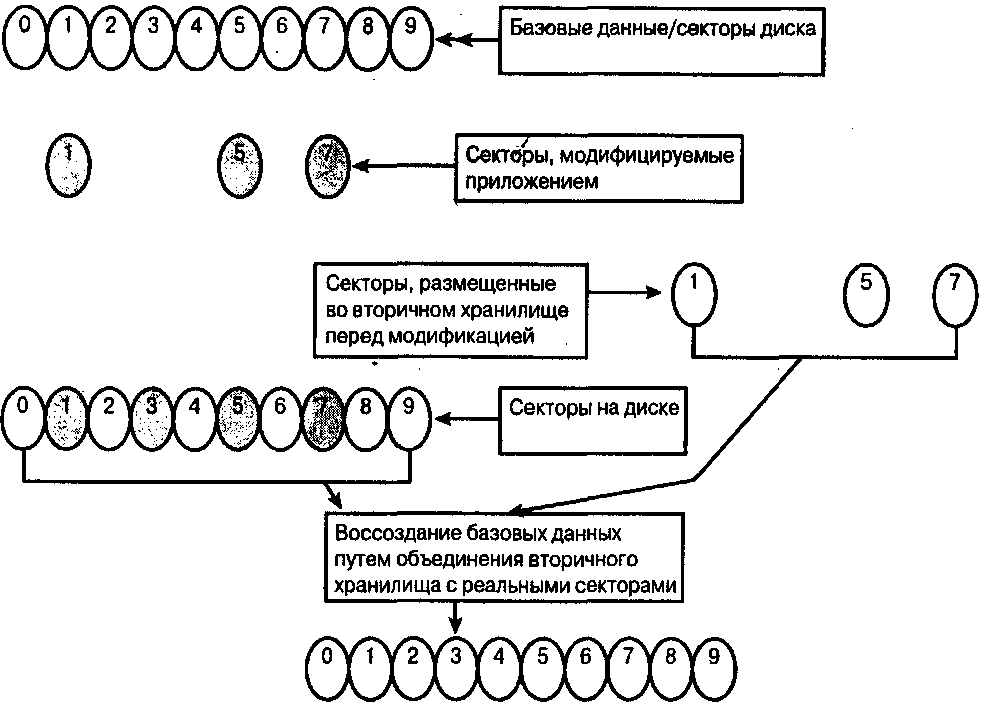

Первый подход – перенос записи приложений во вторичную область хранения, что позволяет приложению резервного копирования делать резервную копию всех файлов. Такой подход должен работать выборочно; например, запись в файл подкачки будет разрешена, а запись в файлы данных приложений должна откладываться или размещаться в предварительно определенном вторичном кэше (он часто называется вторичным хранилищем ), что позволяет обеспечить целостное резервное копирование данных. Ввод-вывод данных во вторичную область хранения также должен осуществляться особым образом, в зависимости от того, выполняется ли он приложением для резервного копирования или другой программой. Как только приложение для резервного копирования завершит работу, данные из вторичного хранилища должны быть скопированы поверх обычных файлов.

Второй подход – копирование данных при их записи приложением резервного копирования. Как только приложение резервного копирования открывает файл, другим приложениям будет по-прежнему разрешена в него запись. Для того чтобы старые и новые данные не смешались, перезаписываемые данные копируются во вторичное хранилище. Если обычные приложения запрашивают эти данные, операция чтения обрабатывается базовыми драйверами файловой системы Windows. По запросу приложения резервного копирования данные извлекаются из хранилища. Компания St. Bernard Software реализовала такой подход в своих системах для резервного копирования открытых файлов.

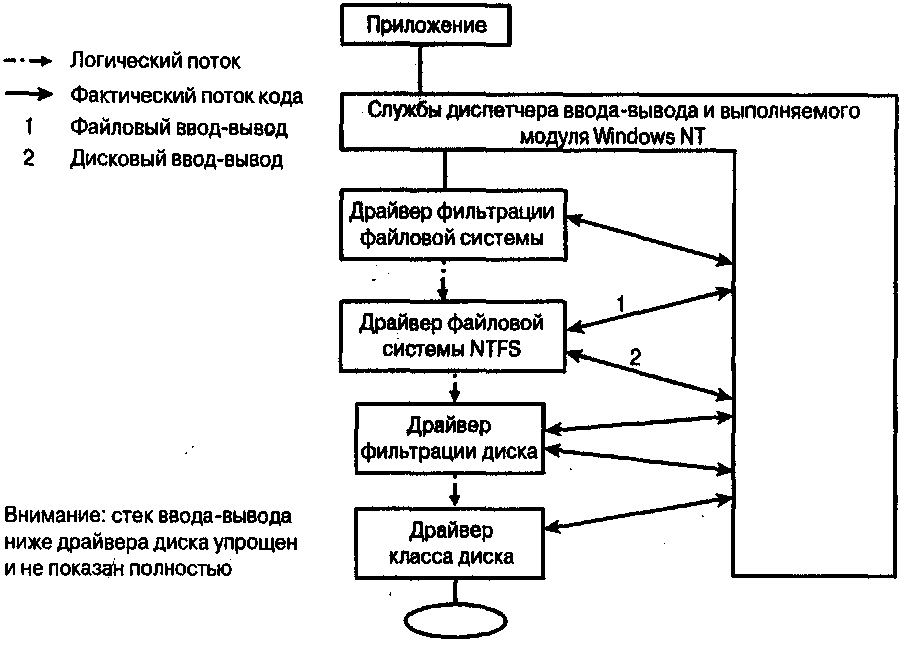

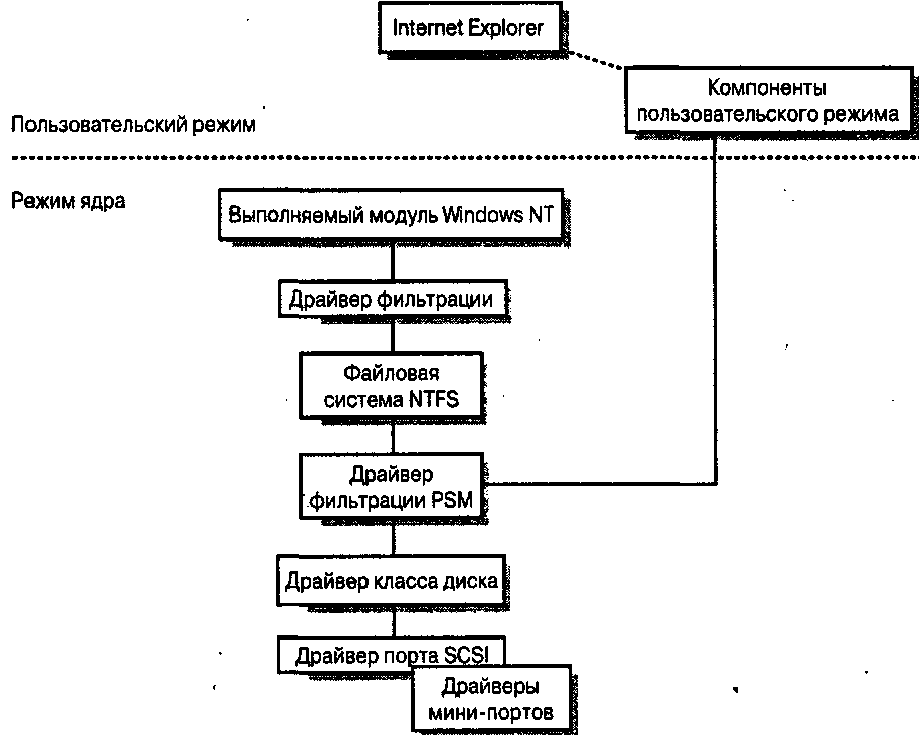

Обратите внимание на уровни драйверов, показанные на рис. 5.2 (подробное описание драйверов Windows, объектов устройств и т.д. приводится в главе 1). Драйверы фильтрации файловой системы размещены над драйвером файловой системы NT (NTFS), который, в свою очередь, расположен над драйвером фильтрации диска. Последний находится над драйвером класса диска, ниже которого находятся и другие драйверы (см. главу 1), однако в данном случае они нас не интересуют. Как только приложение открывает файл, NTFS (в ответ на запрос приложения) отправляет последовательность команд для чтения метаданных (расположение файла на диске) и отправляет запросы на чтение и запись логических блоков, где хранится этот файл.

Рис. 5.2. Драйверы фильтрации Windows NT

Драйвер фильтрации верхнего уровня (он расположен над файловой системой) показан на рис. 5.2. Расположение этого драйвера идеально подходит для перехвата выполняемых над файлами операций и перенаправления вызовов, если это необходимо для решения проблемы резервного копирования открытых файлов. Компания Microsoft предлагает набор Windows Installable File System (IFS), в котором представлена информация, необходимая для написания подобного драйвера фильтрации. Разработчики программ резервного копирования могут решить проблему на более низком уровне; например, уровень образа обычно требует создания драйвера фильтрации нижнего уровня (он находится над драйвером класса диска), что показано на рис. 5.2.

Операции ввода-вывода (см. рис. 5.2) выполняются на уровне файловой системы, что показано стрелкой, обозначенной цифрой 1. Драйвер NTFS управляет отображением данных файла на дисковые блоки; операции ввода-вывода выполняются на уровне дисковых блоков, что показано стрелкой, обозначенной цифрой 2. Компания Microsoft предоставляет драйвер фильтрации diskperf. sys, который входит в набор разработки Windows Driver Development Kit (DDK). Несколько поставщиков систем резервного копирования использовали набор DDK для создания программ, с помощью которых выполняется моментальный снимок данных.

Третий подход – создание моментального снимка данных и резервное копирование этого снимка в то время, когда приложения будут продолжать использовать оригинальный том. Моментальный снимок может быть создан с помощью различных программных и аппаратных решений, которые Microsoft предлагает в качестве базовой стратегии в Windows Server 2003.

5.3 Классификация типов резервного копирования

Существуют различные схемы резервного копирования, которые применяются, например, в центре хранения данных. Стоит отметить, что различные категории резервного копирования могут использоваться совместно. Резервное копирование классифицируется следующим образом:

на базе архитектуры;

на основе функциональных возможностей;

на базе сетевой инфраструктуры.

Рассмотрим каждый тип классификации подробнее.

5.3.1 Классификация резервного копирования на базе архитектуры

Один из типов классификации резервного копирования основан на архитектуре. Резервное копирование зависит от объектов, к которым оно применяется, и от того, насколько приложение резервного копирования поддерживает подобные объекты. Доступные архитектурные типы резервного копирования описаны в разделах 5.3.1.1–5.3.1.3.

5.3.1.1 Резервное копирование на уровне дисковых образов и логических блоков

В этом случае приложение резервного копирования работает с блоками данных. Обычно подобная схема резервного копирования требует прекращения доступа к копируемым данным со стороны всех приложений на сервере. Приложение получает доступ к жесткому диску независимо от его внутренней структуры, после чего выполняет операции чтения/записи на уровне логических блоков.>

Преимущество такого типа резервного копирования состоит в быстродействии операций резервного копирования и восстановления данных, что особенно важно для восстановления данных после критических сбоев в работе систем. Недостаток заключается в том, что существует запрет на доступ к диску со стороны приложений и даже операционной системы. Еще один недостаток – это копирование излишнего количества неиспользуемых логических блоков с резервной копии при резервировании диска с разрешенными файлами. Некоторые приложения резервного копирования предоставляют соответствующую программную логику, необходимую для обнаружения и пропуска неиспользованных логических блоков. Такие резервные копии называются разреженными копиями дискового образа.

Наконец, довольно сложно получить только определенный файл или несколько файлов, в отличйе от восстановления всех данных на диске. Для этого программное обеспечение резервного копирования должно обработать метаданные файловой системы, сохраненные на магнитной ленте, и вычислить расположение на ленте необходимого файла. Некоторые программы позволяют восстанавливать определенные файлы из резервной копии на уровне образа, однако лишь для некоторых операционных систем. Другие приложения пытаются оптимизировать восстановление файла из резервной копии уровня образа, записывая на ленту метаданные файла, например таблицу расположения файлов для файловой системы FAT16.

Версия NTFS, которая поставляется вместе с Windows 2000, уже содержит все метаданные в файлах, например битовую карту, которая соответствует расположению логических блоков. Программа восстановления данных находит необходимые метаданные, из которых рассчитывает расположение на магнитной ленте каждого необходимого логического блока требующегося файла. После этого лента прокручивается, в одном направлении и все необходимые участки считываются в процессе перемотки, что позволяет получить все данные для восстановления файла. Лента не перематывается в обоих направлениях, поэтому сокращается не только время восстановления, но и срок жизни ленты. К описываемым приложениям резервного копирования относится, например, программа Legato Celestra.

Обратите внимание, что иногда выбор метода резервного копирования ограничен. Если база данных использует чистый дисковый том без файловой системы, то выбирать приходится только между резервной копией на уровне образа и резервной копией на уровне приложения (такой тип резервного копирования рассматривается в разделе 5.3.1.3).

5.3.1.2 Резервное копирование на уровне файлов

В этом типе резервного копирования программа резервирования пользуется услугами операционной и файловой систем. Одно из преимуществ заключается в эффективности восстановления конкретного файла или набора файлов. Еще одно преимущество состоит в возможности одновременного доступа к файлам со стороны операционной системы и приложений, когда проводится резервное копирование.

Не обошлось здесь, впрочем, и без недостатков. Резервное копирование выполняется дольше, особенно по сравнению с резервным копированием на уровне образа. Если проводится копирование большого количества небольших файлов, нагрузка на операционную и файловую систему при доступе к метаданным каталогов может оказаться значительной. Кроме того, существует проблема открытых файлов, которая, была описана ранее.

Еще один недостаток связан с безопасностью. Эта проблема возникает вне зависимости от метода создания резервной копии (на уровне образа или файла) и заключается в том, что резервное копирование выполняется на правах учетной записи администратора или оператора резервного копирования, а не пользователя. Это единственный способ восстановить файлы различных пользователей в ходе одной операции восстановления. Необходимым условием является корректная настройка метаданных файлов, например списков управления доступом и данных о владельцах файлов. Решение проблемы требует поддержки со стороны API файловой и операционной систем, что необходимо для настройки метаданных при восстановлении данных из резервной копии. Кроме того, приложение резервного копирования и восстановления должно корректно использовать предоставленные возможности.

5.3.1.3 Резервное копирование на уровне приложения

В этом случае резервное копирование и восстановление данных выполняется на уровне приложения, например Microsoft SQL Server или Microsoft Exchange.. Резервное копирование проводится с помощью API, предоставленного приложением. В данном случае резервная копия состоит из набора файлов и объектов, которые формируют состояние системы на определенный момент времени. Основная проблема заключается в том, что операции резервного копирования и восстановления тесно связаны с приложением. Если с выходом нового приложения изменится API или функции уже существующего API, администратору придется переходить к новой версии программы резервирования.

Приложения используют чистый диск без файловой системы или записывают на него огромный файл, в котором размещены собственные метаданные приложения. В качестве примера подобного приложения можно указать Microsoft Exchange. В Windows ХР и Windows Server 2003 поддерживаются важные функции NTFS, благодаря которым возможно восстановление таких файлов. Файл восстанавливаемся логическими блоками и в конце маркируется новой функцией Win32 API, которая называется SetFileValidData.

5.3.2 Классификация резервного копирования на базе функциональных возможностей

Еще один метод классификации приложений резервного копирования заключается в классификация на базе функций, предоставляемых в процессе резервного копирования. Обратите внимание, что обычно в центрах хранения данных используется, как минимум, два, а чаще всего все типы резервирования, описанные ниже, а именно: полное, дифференциальное и инкрементное.

5.3.2.1 Полное резервное копирование

При полном резервном копировании (full backup) полный набор файлов или объектов, а также связанные с ними метаданные копируются на носитель резервной копии. Преимущество состоит в том, что используется только один набор носителей для восстановления в случае отказа в работе системы. Недостаток заключается во времени копирования, так как копируются все данные. Полное резервное копирование часто выполняется на уровне дискового образа или на уровне блоков.

5.3.2.2 Дифференциальное резервное копирование

При дифференциальном резервном копировании (differential backup) архивируются все изменения, которые произошли с момента последнего полного резервного копирования. Так как дифференциальные резервные копии могут создаваться на уровне образа или на уровне файлов, этот набор изменений будет представлять собой набор изменившихся дисковых блоков (для резервной копии на уровне образа) или набор изменившихся файлов (для резервной копии на уровне файлов). Основное преимущество дифференциального резервного копирования состоит в значительном уменьшении времени копирования по сравнению с полным резервным копированием. С другой стороны, восстановление после сбоя занимает больше времени. Восстановление после сбоя потребует проведения двух операций по восстановлению данных. В ходе первой будут восстанавливаться данные из полной резервной копии, а во время второй – данные из дифференциальной резервной копии.

При использовании недорогих подсистем хранения данных дифференциальное резервное копирование на уровне файлов применяется в тех случаях, когда приложения создают множество небольших файлов и после создания полной резервной копии меняют некоторые файлы. В то же время такое резервное копирование не применяется, если жесткий диск используется приложениями управления базами данных, которые постоянно вносят небольшие изменения в огромные файлы баз данных. Таким образом, при резервировании на уровне файла будет создана копия целого файла. Примером такой программы служит Microsoft Exchange, которая постоянно стремится вносить небольшие изменения в огромные файлы баз данных.

При использовании старших моделей подсистем хранения данных дифференциальное резервное копирование на уровне образа можно использовать в любой ситуации, включая резервное копирование файлов приложений баз данных. Причина такой эффективности состоит в хранении большого объема метаданных, которые позволяют быстро определить изменившиеся с момента резервного копирования дисковые блоки. Таким образом, будет проведено резервное копирование только изменившихся дисковых блоков, а большое количество не изменившихся дисковых блоков не будут скопированы. Даже несмотря на более высокую эффективность резервного копирования при использовании старших моделей подсистем хранения данных, остается необходимость в использовании API, который позволит начать резервирование в определенный момент времени и продолжить ввод-вывод данных после завершения резервного копирования. Метод работы старшей модели подсистемы хранения заключается в сокращении операций ввода-вывода данных, которые должны быть остановлены при резервном копировании.

5.3.2.3 Инкрементное резервное копирование

При инкрементном резервном копировании (incremental backup) архивируются только изменения с момента последнего полного или дифференциального резервного копирования. Очевидно, что этот вид резервного копирования требует меньше времени, так как на резервный носитель не копируются файлы, которые не изменились с момента создания последней полной или добавочной резервной копии. Недостатком этого метода является длительность операции восстановления после сбоя, так как оно выполняется с помощью набора из нескольких носителей, соответствующих последней полной резервной копии и нескольким добавочным резервным копиям.

В случае отсутствия старших моделей подсистемы хранения добавочное резервное копирование выполняется при изменении или добавлении различных наборов файлов. При использовании старших моделей подсистемы хранения может применяться добавочное резервное копирование на основе блоков, так как в этом случае доступен достаточный объем метаданных для идентификации изменившихся блоков.

5.3.3 Классификация резервного копирования на основе сетевой инфраструктуры

Один из способов классификации резервного копирования основан на сетевой топологии и ее влиянии на выбор наилучшего метода резервирования подключенных узлов. Типы резервного копирования, зависящие от сетевой инфраструктуры (резервирование DAS, NAS, SAN, не зависящее от локальной сети и от сервера) рассматриваются в разделах 5.3.3.1–5.3.3.4.

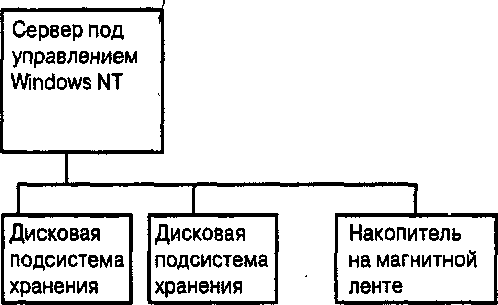

5.3.3.1 Резервирование DAS

Эта старейшая разновидность резервного копирования возникла- во времена, когда устройства хранения подключались непосредственно к серверу. Несмотря на развитие сетевых устройств хранения, резервирование DAS остается достаточно популярным для копирования данных, размещенных на серверах Windows. Схема резервирования DAS представлена на рис. 5.3. / Преимуществом резервирования DAS является простота его использования. Приложение на сервере считывает данные с соответствующего дйсково- го тома и записывает их на магнитную ленту. Однако резервирование DAS имеет ряд недостатков.

Использование нескольких накопителей на магнитной ленте (по одному на каждый сервер, нуждающийся в резервном копировании), что требует существенных финансовых затрат. Другими словами, совместное использование одного накопителя несколькими серверами практически невозможно.

Высокая общая стоимость владения (ТСО), так как для резервного копирования с помощью нескольких накопителей на магнитной ленте требуется иметь в штате несколько администраторов.

Хранение нескольких лент может привести к путанице.

Поскольку данные на нескольких серверах часто дублируются, но не синхронизированы, одинаковые данные переносятся и на ленту, поэтому хранение похожих данных на нескольких лентах может привести к путанице.

Рис. 5.3. Резервирование DAS

Наконец, но не в последнюю очередь, сервер должен обрабатывать запросы чтения/записи данных между диском и накопителем на магнитной ленте.

5.3.3.2 Резервирование NAS

Как отмечалось в главе 3, эра хранилищ DAS закончилась с появлением систем типа клиент/сервер, когда клиенты и серверы стали совместно использовать ресурсы локальной сети. Это позволило сформировать архитектуру, в которой к накопителю на магнитной ленте, подключенному к серверу, получают доступ несколько сетевых серверов.

На рис. 5.4 показан типичный сценарий резервирования NAS. В левой области диаграммы указано несколько серверов. Это могут быть серверы приложений или файловые серверы и серверы печати. В правой области находится сервер резервного копирования и подключенный к нему накопитель на магнитной ленте. Этот накопитель может использоваться для резервного копирования информации с нескольких серверов приложений, файловых серверов и серверов печати. Таким образом, резервирование NAS позволяет совместно использовать накопитель на магнитной ленте для резервного копирования данных нескольких серверов, что приводит к снижению общих затрат.

Резервированию NAS свойственны некоторые недостатки.

Операция резервного копирования отражается на пропускной способности локальной сети, что зачастую требует сегментации LAN для перенаправления потоков резервного копирования в отдельный сетевой сегмент.

Время работы узлов увеличивается. Другими словами, возрастает время, в течение которого серверы должны быть доступны для обслуживания пользовательских запросов и транзакций. Кроме того, увеличивается объем данных, хранящихся на сервере, что требует большего времени на резервирование этих данных.

![]()

Рис. 5.4. Схема резервирования NAS

Учитывая актуальность описанных проблем, обеспечение эффективности резервного копирования становится единственным критерием при проектировании сетей и определении точного количества необходимых устройств резервирования.

5.3.3.3 Резервирование SAN

Развитие сетей хранения данных привело к появлению новых концепций резервного копирования. Новые возможности основаны та том, что сеть хранения данных может обеспечить достаточную пропускную способность между любыми двумя устройствами и, в зависимости от топологии, способна предоставить одновременную связь с малыми задержками между несколькими парами устройств. С другой стороны, использование топологии кольца Fibre Channel с количеством устройств больше 30 не дает возможности создавать несколько соединений с высокой пропускной способностью и малыми задержками, так как общая пропускная способность кольца будет совместно разделена между всеми подключенными устройствами.

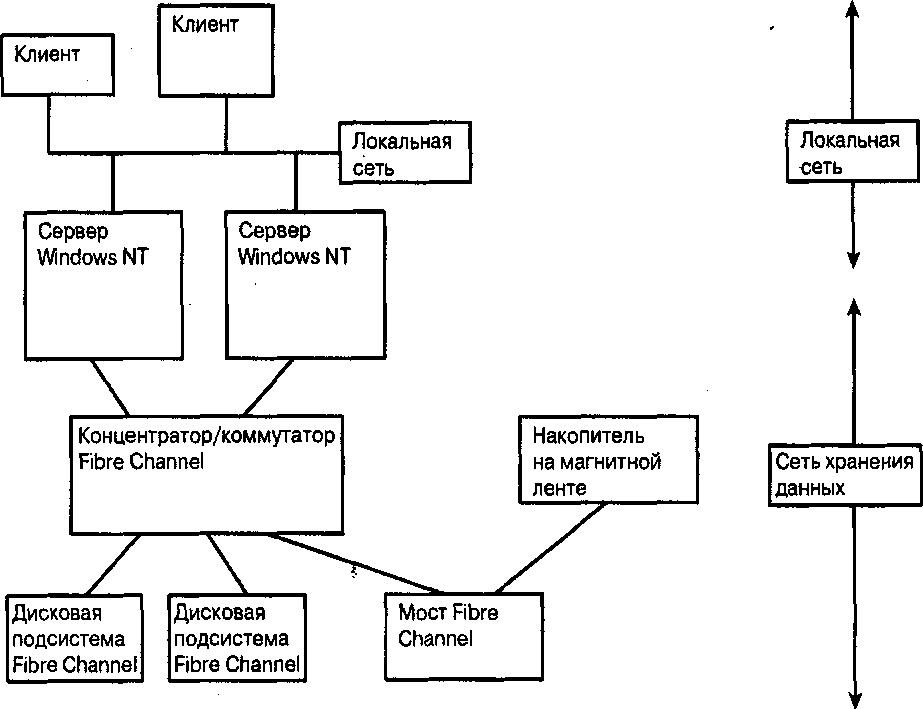

На рис. 5.5 представлена архитектура типичного приложения SAN для резервного копирования. Обратите внимание на мост Fibre Channel. Большинство накопителей на магнитной ленте не поддерживают интерфейс Fibre Channel (они используют параллельный интерфейс SCSI), поэтому для подключения таких устройств понадобится мост. На рис. 5.5 серверы Windows NT подключены одновременно к локальной сети и к сети хранения данных.

Топология резервного копирования (см. рис. 5.5) имеет ряд преимуществ.

¦ Накопитель на магнитной ленте может находиться довольно далеко от сервера, данные которого резервируются. Такие накопители обычно оснащены интерфейсом SCSI, хотя в последнее время всё чаще появляются накопители с интерфейсом Fibre Channel. Это означает, что их можно подключать только к одной шине SCSI, в результате чего усложняется совместное использование накопителя несколькими серверами. Сети хранения данных на основе Fibre Channel благодаря поддержке различных устройств позволяют успешно решать проблемы совместного использования. Обратите внимание: при этом все равно требуется метод, обеспечивающий корректный доступ к накопителю на магнитной ленте с использованием соответствующих разрешений. Примеры подобных методов представлены ниже.

Рис. 5.5. Резервное копирование средствами сети хр&нения данных

Метод зонирования позволяет в определенный момент времени получить доступ к накопителю на магнитной ленте одному серверу. Проблема заключается в обеспечении соответствия серверов требованиям зонирования. Кроме того, необходимо обеспечить корректное использование сменщика лент или накопителя с поддержкой нескольких кассет.

Следующий метод – использование таких команд интерфейса SCSI, как Reserve и Release.

Метод подключения накопителя на магнитной ленте к серверу позволяет получить совместный доступ к устройству посредством специального программного обеспечения сервера. Совместное использование накопителя на магнитной ленте является весьма привлекательным решением, поскольку накопители – довольно дорогие устройства. К описанным накопителям относится, например, устройство Tivoli от компании IBM.

¦ Технология резервного копирования без локальной сети получила свое название потому, что передача данных выполняется за пределами локальной сети средствами SAN. Это снижает нагрузку на локальную сеть, благодаря чему приложения не страдают от снижения пропускной способности сети при резервировании данных.

Резервное копирование без локальной сети позволяет более эффективно использовать ресурсы с помощью совместного использования накопителей на магнитной ленте.

Резервное копирование и восстановление данных без локальной сети более устойчиво к ошибкам, поскольку резервирование может проводиться несколькими устройствами одновременно, если одно устройство отказало в работе. Аналогичным образом несколько устройств могут использоваться при восстановлении данных, что позволяет эффективнее планировать использование ресурсов.

Наконец, операции резервного копирования и восстановления завершаются значительно быстрее, так как сети хранения данных обеспечивают более высокую скорость передачи данных.

5.3.3.4 Резервирование, не зависящее от сервера

Такое резервное копирование иногда называют резервным копированием без сервера или даже сторонним копированием. Обратите внимание, что резервное копирование, не зависящее от сервера, обычно представляет собой резервирование, не зависящее от локальной сети, что избавляет от необходимости перемещать данные с определенного узла. Идея такого способа резервного копирования состоит в применении команды SCSI Extended Copy.

В основе резервного копирования, не зависящего от сервера, лежит инициатива ассоциации SNIA, которая была реализована в командах SCSI Extended Сору, утвержденных комитетом INCITS, а точнее, техническим подкомитетом Т10 (документ ANSI INCITS.351:2001, SCSI Primary Commands-2). Обратите внимание: в стандарте SCSI уже описывалась поддержка команд копирования, однако ранее для использования команд требовалось подключение всех устройств SCSI к одной шине (с тех пор команда Сору считается устаревшей; более подробная информация представлена на Web-узле http: //www.110. org). Команда Extended Copy добавляет такие дополнительные возможности, как использование источника и пункта назначения данных через различные шины SCSI. При этом в полной мере сохраняется адресация, поддерживаемая синтаксисом команды.

В резервном копировании, не зависящем от сервера, сервер резервирования может обрабатывать другие запросы, пока данные копируются с помощью агента перемещения данных. Данные переносятся непосредственно от источника данных в точку назначения, а именно в резервный носитель (вместо копирования из источника на сервер резервного копирования с последующим переносом на резервный носитель).

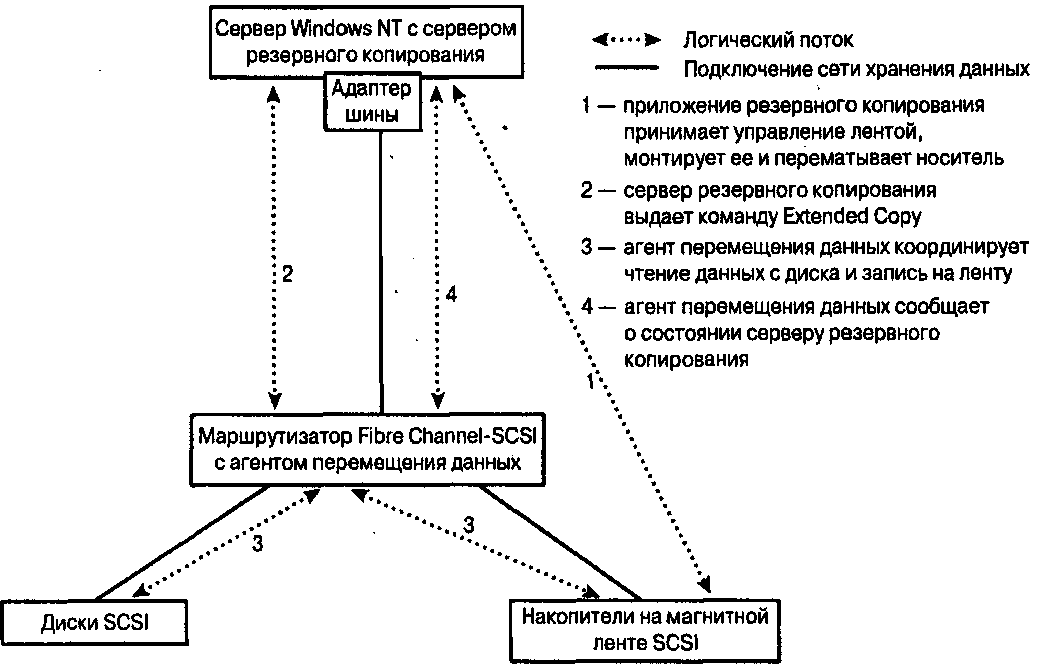

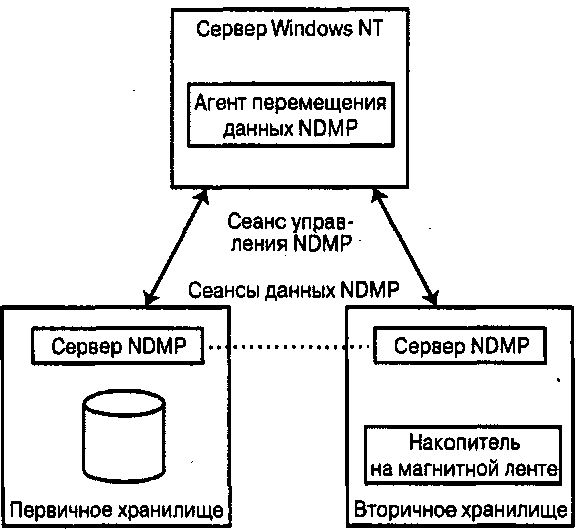

Рис. 5.6. Резервное копирование, не зависящее от сервера

Осознавая преимущества резервного копирования, не зависящего от сервера, не следует забывать, что восстановление данных представляет собой совершенно другую проблему. Операции восстановления, не зависящие от сервера, остаются крайне редким явлением. Резервные копии, созданные с помощью этой технологии, очень часто восстанавливаются традиционными методами, в которых подразумевается использование сервера с неким программным обеспечением для резервного копирования и восстановления данных.

Принцип резервного копирования, не зависящего от сервера, демонстрируется на рис. 5.6. Для упрощения схемы на рисунке показано минимальное количество компонентов, необходимых для иллюстрации резервного копирования. На практике сети хранения данных имеют более сложную структуру. На рис. 5.6 показан сервер под управлением Windows, подключенный к коммутатору Fibre Channel с помощью адаптера шины Fibre Channel. Кроме того, используется маршрутизатор Fibre Channel-K-SCSI, к которому подключается накопитель на магнитной ленте с интерфейсом SCSI и дисковые устройства. Дисковые и ленточные устройства не обязательно должны подключаться к одному маршрутизатору.

Приложение сервера резервного копирования на сервере Windows находит агента перемещения данных на маршрутизаторе с помощью технологии Plug and Play. Приложение резервного копирования определяет дополнительную информацию о резервировании (идентификатор дискового устройства, начальный логический блок, объем копируемых данных и т.д.). Программное обеспечение сервера резервирования изначально передает последовательность команд накопителю на магнитной ленте для резервирования устройства и монтирования необходимого носителя. Далее программное обеспечение сервера резервного копирования передает команду Extended Сору агенту перемещения данных, который выполняется на маршрутизаторе. Агент координирует перенос необходимых данных. По завершении копирования агент возвращает сервисную информацию программе резервирования, выполняемой на сервере Windows.

В процессе резервного копирования, не зависящего от сервера, важную роль играют несколько компонентов, включая источник и точку назначения данных, агент перемещения и сервер резервного копирования.

Источник данных – это устройство, содержащее данные, для которых необходимо создать резервную копию. Обычно выполняется резервное копирование целого тома или дискового раздела. К источнику данных должен получать доступ непосредственно агент перемещения данных (о нем идет речь несколько ниже). Это означает, что устройства хранения, подключенные к серверу, не могут быть источниками данных для резервного копирования, не зависящего от сервера, так как прямая адресация вне сервера невозможна.

Точка назначения данных обычно представляет собой накопитель на магнитной ленте, на который записываются данные. В качестве устройства может выступать диск, если резервное копирование выполняется на диск, а не на ленту. Ленточные устройства обычно подключены к порту связной архитектуры, чтобы избежать повреждения данных, передаваемых на ленту, в случае отказа других частей сети хранения данных. Например, если накопитель на магнитной ленте подключен к кольцу Fibre Channel с разделением доступа, ошибка в работе другого устройства или подключение/отключение устройства от кольца может привести к остановке записи данных и повторной инициализации кольца, что нарушит целостность данных, записываемых на ленту.

Агент перемещения данных обычно встраивается в маршрутизатор с помощью прошивки, так как он должен обрабатывать команду SCSI Extended Сору, которая отправляется маршрутизатору в виде пакета Fibre Channel. Коммутаторы и концентраторы, обрабатывающие только заголовок кадра Fibre Channel, не совсем подходят для поддержки работы агента перемещения данных, однако в будущем это может измениться.

Агент перемещения данных активизируется после получения инструкций от сервера резервного копирования. Большинство накопителей на магнитной ленте, подключенных к SAN, представляют собой устройства SCSI. Поэтому требуется наличие маршрутизатора, который поддерживает преобразование пакетов между интерфейсами Fibre Channel и SCSI. На данный момент все чаще появляются накопители на магнитной ленте с интерфейсом Fibre Channel, а некоторые компании, например Exabyte, предоставляют прошивки для подобных накопителей, добавляющие функции агента перемещения данных. Кроме того, базовые библиотеки накопителей на магнитной ленте с интерфейсом Fibre Channel обычно имеют встроенные маршрутизаторы Fibre Channel-SCSI, что позволяет библиотеке использовать собственный агент перемещения данных. Обратите внимание, что агент может быть реализован в программном обеспечении младшей рабочей станции или даже сервера. Компании Crossroads, Pathlight (теперь ADIC) и Chaparral предоставляют маршрутизаторы со встроенными в прошивку агентами перемещения данных. Сеть хранения данных может иметь несколько агентов от нескольких производителей, что не мешает агентам сосуществовать в одной сети.

Конечно, для того чтобы агент перемещения данных можно было использовать, его нужно найти (с помощью команды SCSI Report LUNs) и обеспечить должную адресацию (посредством имени WWN) с сервера резервного копирования. Кроме того, агент может проводить два резервных копирования одновременно. Например, один сеанс копирования может проводиться на географически удаленный зеркальный ресурс, однако для этого сервер резервирования должен передать две команды.

Сервер резервного копирования отвечает за все команды и управление операциями. Перечислим еще раз все основные обязанности сервера резервирования.

Программное обеспечение сервера обеспечивает доступность накопителя на магнитной ленте, применяя соответствующие команды SCSI Reserve и Release.

Монтирование носителя для резервного копирования.

Определение точного адреса источника данных и размещения данных в логических блоках, а также объема данных для резервирования.

Получив всю необходимую информацию, сервер отправляет команду Extended Сору агенту перемещения данных. Затем агент отправляет последовательность команд Read источнику данных и записывает информацию в точке назначения.

Компании Computer Associates, CommVault, LEGATO и VERITAS предоставляют программы для резервирования, не зависящего от сервера. Поставщики маршрутизаторов с функциями резервного копирования, не зависящего от сервера, постоянно сотрудничают с компаниями – разработчиками программного обеспечения, чтобы сделать возможной совместимость своих продуктов. Дело в том, что для поддержки базовых команд SCSI Extended Copy производителями применяются различные команды.

Обратите внимание: несмотря на достаточно зрелый возраст технологии резервирования, не зависящей от сервера, поддержка восстановления, не зависящего от сервера, со стороны производителей крайне ограниченна.

5.3.3.5 Семейство операционных систем Windows Server и резервное копирование, не зависящее от сервера

В многочисленных рекламных материалах и маркетинговой литературе утверждается, что конкретный метод внедрения технологии резервного копирования, не зависящего от"сервера, совместим с Windows 2000. Рассмотрим эту концепцию более подробно. Далее описывается каждый из четырех компонентов, формирующих резервирование, не зависящее от сервера: источник данных, точка назначения данных, программное обеспечение сервера резервирования и агент перемещения данных.

В большинстве случаев агент перемещения данных, работающий вне сервера Windows NT, не может адресовать данные, хранящиеся на сервере Windows NT. Адаптеры шины, подключенные к серверу Windows NT, обычно работают, как инициаторы и не отвечают на команды Report LUNs. Если сервер Windows NT использует устройство хранения за пределами сервера, например массив RAID, подключенный к коммутатору Fibre Channel, то это устройство будет доступно агенту перемещения. Поэтому вместо утверждений о том, что устройство хранения, используемое Windows NT, не может быть источником данных для резервирования, не зависящего от сервера, следует уточнить, что источником данных не может быть устройство хранения, которое является внутренним для сервера Windows NT.

Использование внутреннего хранилища Windows NT в качестве точки назначения данных также невозможно, так как точка назначения тоже должна быть доступна агенту перемещения данных для адресаций.

Выполнение программы резервирования на компьютере под управлением Windows представляет собой неплохой вариант. Адаптер шины, подключенный к серверу Windows, может выдать последовательность команд Report LUNs каждому устройству (LUN 0), которое будет обнаружено. Затем программа резервирования просматривает все видимые устройства и логические единицы, после чего выясняет, какие из них могут выступать в роли агента стороннего копирования. Некоторые программы сообщают о дополнительных LUN, которые необходимы при выдаче команд Extended Сору. Множество программ резервирования, которые используют дополнительные LUN, проходят через процесс обнаружения устройств для проверки функций агента перемещения данных.

Промежуточный интерфейс SCSI (IOCTL) в Windows NT может использоваться для передачи команды Extended Сору агенту перемещения данных (команда передается с сервера резервного копирования под управлением Windows NT). Операционная система Windows NT не имеет встроенной поддержки агентов перемещения; технология Plug dnd Play позволяет обнаружить агент, но для регистрации последнего в системном реестре необходимы дополнительные драйверы.

Остается последний вопрос: можно ли запустить программное обеспечение агента перемещения данных на сервере или рабочей станции под управлением Windows NT? Одним из преимуществ такого решения является то, что агент перемещения сможет адресовать устройства хранения, «видимые» для сервера Windows, а также получать к ним доступ. Но сервер резервного копирования, размещенный вне Windows NT, не сможет обнаружить устройства хранения, подключенные к компьютеру с агентом перемещения данных. Агент должен иметь возможность работать в качестве инициатора и целевого устройства для команд SCSI. Поскольку адаптер шины, подключенный к компьютеру под управлением Windows NT, редко выполняет роль целевого устройства, команда Extended Сору может не дойти до агента перемещения данных.

Обратите внимание: в Windows NT для выдачи команд SCSI приложения используют промежуточный интерфейс (DeviceloControl с параметром IoControlCode, равным IOCTOL_SCSI_PASS__THROUGH или IOCTL_SCSI_PASS_ THROUGH_DIRECT).

5.4 Утилита резервного копирования Windows 2000

В составе Windows 2000 поставляется программа резервного копирования, которая на самом деле представляет собой облегченную версию программы VERITAS Backup Exec. Встроенная утилита резервного копирования интегрирована с другими компонентами операционной системы, например с шифрованной файловой системой и интерфейсом управления иерархическим хранилищем. Утилита резервного копирования поддерживает резервное копирование и восстановление EFS в Windows 2000. Более подробная информация представлена в главе 6. Кроме того, утилита поддерживает работу с менеджером RSM – Removable Storage Manager (см. главу 7). Менеджер предоставляет поддержку операций, необходимых для резервного копирования:

инвентаризацию носителей, загруженных в библиотеку ленточных библиотек;

загрузку и извлечение носителей из ленточных библиотек;

предоставление безопасного доступа и обеспечение целостности данных на смонтированном носителе;

выполнение обслуживающих функций для управления носителями и ленточной библиотекой, например очистка ленточного привода или библиотеки носителей.

Полнофункциональные утилиты резервного копирования предоставляют возможности, которые не поддерживаются описываемой утилитой Windows 2000. Вот некоторые из этих возможностей:

агенты резервного копирования для приложений уровня предприятия, например серверов SQL и IIS;

поддержка резервного копирования открытых файлов;

повышенное быстродействие;

централизованное управление, включая централизованную базу данных с каталогом и управляющим программным обеспечением для всех устройств и каталогов резервного копирования;

поддержка команды Extended Сору и агентов перемещения данных других поставщиков.

Обратите внимание, что утилита резервного копирования в Windows Server 2003 поддерживает копирование открытых файлов, так как резервирование выполняется на основе моментальных снимков.

5.5 Технологии создания моментальных снимков тома

Моментальный снимок (snapshot) – это целостная копия состояния тома в определенный момент времени. Под целостностью в данном случае подразумевается возможность для приложений обработать данные, хранящиеся в снимке; например, сервер Microsoft Exchange воспринимает данные как действительное хранилище Exchange, а сервер Microsoft SQL – как реальную базу данных SQL. Рассматриваемый в этом случае набор данных в дальнейшем будет именоваться логическим томом.

Моментальные снимки набирают популярность и используются по ряду различных причин.

Резервное копирование клонированного тома, созданного с помощью технологии моментального снимка, в то время пока основной том используется приложениями. Именно для этого компания Microsoft создала службу теневого копирования томов в Windows ХР. Служба (в определенный момент времени) используется для создания образа оригинального тома (при наличии свободного дискового пространства). Этот образ применяется затем для операций резервного копирования.

Создание образа активных данных, в котором поддерживается поиск.

Создание образа активных данных для тестирования новой версии приложения в «реальном» окружении.

Создание образа активных данных для последующего восстановления системы после сбоев в работе.

Как же создается моментальный снимок тома? Для этого существует несколько способов, каждый из которых представляет собой вариант дублирования операций записи. Единственное отличие между ними состоит в том, где именно проводится дублирование. Существует четыре возможных уровня.

Уровень аппаратного обеспечения. Первый очевидный способ создания моментального снимка тома заключается в зеркальном отражении тома на уровне аппаратного обеспечения с последующим разделением зеркала. При использовании простого аппаратного обеспечения и программных томов, каждая операция записи преобразуется в две операции: для оригинального тома и для зеркала. Этот подход требует большого объема ресурсов, так как обе операции записи должны быть завершены до отправки результата записи. Кроме того, необходимо обеспечить обработку ошибок записи. Преимуществом такого подхода, несмотря на требовательность к ресурсам, является значительная скорость разбития зеркала для создания моментального снимка тома. Высокая скорость и надежность зеркального отражения с помощью аппаратного обеспечения связана с определенными накладными расходами: основную часть составляет стоимость жестких дисков для дублирования записи. При использовании дорогих подсистем хранения для каждой дорожки хранится большой объем метаданных, так как вместо разделения самих записей, после разбивки зеркала записи отслеживаются через метаданные. Более того, дорогие подсистемы хранения не задерживают зеркальные записи, так как записи считаются завершенными, как только необходимые данные попадают в кэш подсистемы хранения.

Уровень над файловой системой. Второй способ создания моментального снимка тома в операционных системах семейства Windows Server заключается в создании драйвера фильтрации файловой системы, который размещен над драйвером файловой системы, например NTFS или FAT. Драйвер фильтрации файловой системы дублирует каждый пакет IRP (пакет запроса ввода-вывода), который передается драйверу файловой системы. Этот процесс довольно сложен и не может использовать преимущества технологии моментальных снимков, которая предоставляется аппаратным обеспечением. В качестве примера программ, внедряющих фильтры над NTFS, можно указать Open File Manager компании St. Bernard, Vinca (теперь LEGATO) Open File Manager и Open File Agent компании Cheyenne. Обратите внимание, что не каждая программа поддерживает технологию моментальных снимков.

Рис. 5.7. Моментальные снимки по методу копирования при записи

Уровень непосредственно файловой системы. Переместившись ниже по стеку драйверов, можно реализовать третий способ создания моментальных снимков на уровне файловой системы, такой, как WAFL (Write Anywhere File Layout) и Linux SnapFS. Очевидно, что в данном случае речь не идет о Windows NT. Создание файловой системы – достаточно сложный процесс, а создание технологии моментальных снимков на уровне файловой системы еще больше его усложняет. В результате файловые системы, реализованные в Windows NT, не поддерживают моментальных снимков.